İş dünyasında verilerin rolü giderek artmaktadır. Bugünlerde kurumlar geçmistekinden çok daha fazla kişisel veriyi toplamakta, saklamakta, işleme koymakta ve aktarmaktadır; buna karşın da yasal kurumlar mahremiyet yasalarını güncellemektedirler.

Türkiye, 2016 yılında 6698 sayılı Kişisel Verileri Koruma Yasası (KVKY)’nın ilk taslağını yayınladı ve ülkenin veri koruma otoritesi olan Kişisel Verileri Koruma Kurumu (KVKK)’nın kuruluşu da bu yasaya dayanmaktadır. 2021 yılında Türk Hükümeti bu yasayı General Data Protection Regulation (GDPR) yönetmeliğiyle daha iyi örtüşecek şekilde düzenlemeyi planladığını açıkladı. Ne var ki, KVKY 2016’daki haliyle kalmıştır, önümüzdeki yıllarda bazı iyileştirmelerin olması umuluyor.

Şirketler merkezileştirilmiş log yönetimi yoluyla güvenlik analizlerini güçlendirip, veri ihlali risklerini azaltabilirler ve böylece Türkiye’nin KVKY yasasıyla uyumlu hale gelebilirler.

Kişisel Verileri Koruma Yasası (KVKY) Nedir?

24 Mart 2016 tarihinde onaylanan Türk KVKY, şirketler tarafından kişisel veriler işlendiğinde, kişilerin temel mahremiyet haklarını korumayı amaçlamaktadır. Bu yasa verileri alınanların haklarını ve şirketlerin bu hakları korumadaki görevlerini tanımlar.

Türk KVKY şu iki türdeki kuruluşları kapsar:

- Veri Kontrol İşletmeni: kişisel verilerin nasıl ve neden işlendiğini belirleyen ve belirli kriterlere göre verileri derlemeye yarayan veri dosyalama sistemini kuran ve yöneten kişi

- Veri Işlemcisi: bir veri işleme sistemi dahilinde, bir veri kontrol işletmeni adına veri işleyen biri

Kişisel Verileri Koruma Yasası (KVKY)’nin 6. kısmı Kişisel Verileri Koruma Kurumu (KVKK)’nın görevlerini aşağıdaki şekilde tanımlar:

- Değerlendirme yapma, öneri sunma veya araştırma ve soruşturma yürütme amacıyla hukuki alanda gözlem yapma

- Kişisel verilerin korunması ile ilgili uluslararası alandaki gelişmeleri izleme ve değerlendirme

- Resmi ve özel kuruluşlarla beraber çalışma yürütme

- Yıllık çalışma raporu yayınlama

Ayrica 21. Maddeye dayanarak Kişisel Verileri Koruma Heyeti kurulmuştur ve görevleri 22. maddede şu şekilde sıralanmıştır:

- Veri işlemlerinin temel hak ve özgürlüklerle çelişmediğinin temini

- Kişisel haklara saldırı şikayetleriyle ilgilenme ve soruşturma başlatma

- Belli kategorideki özel verilerin işlenmesiyle ilgili uygun ölçüleri belirleme

- Veri Kontrol İşletmenlerinin kayıtlarının tutulması

- Veri güvenligi şartları ve veri kontrol işletmenlerinin görevleri, yetkileri ve sorumluluklarının belirlenmesi gibi mevzuata ilişkin görevlerin yürütülmesi

- Hukuki yaptırımları uygulama

- Kisisel veriler konusundaki mevzuat tasarılariyla ilgili fikir beyan etme

KVKY Hangi Veri ve Faaliyetleri Kapsar?

Bircok mahremiyet yasası gibi, KVKY kişisel veriyi belirli veya belirlenebilir gerçek bir kişilikle ilgili herhangi bir bilgi olarak tanımlar. Ancak aşağıdaki “özel kategori”deki kişisel verileri de kapsar:

- Irk

- Etnik orijin

- Politik görüş

- Felsefe

- Din, mezhep veya inanış

- Görünüş

- Dernek, vakıf ya da sendikalara üyelik

- Sağlık ve cinsel hayata dair bilgiler

- Cezai uygulamalar ve güvenlik önlemleri

- Biyometrik ve genetik data

KVKY kişisel veriyi “belirli veya belirlenebilir gerçek bir kişilikle ilgili herhangi bir bilgi” olarak tanımlar. Kişisel verilerin işlenmesi elle veya otomatik yapılan işlemlerden şunları içerir:

- Toplama

- Kaydetme

- Saklama

- Koruma

- Değiştirme

- Adaptasyon Uyarısı

- Transfer Etme

- Yeniden Bulma

- Derme ve kategorize etmeye uygun hale getirme

- Verinin kullanılmasını engelleme

Türkiye’nin Kişisel Verileri Koruma Yasası’nda Bulunan Anahtar Koşullar Nelerdir?

KVKY temel olarak şirketlerin kişisel verileri işlerken uyması gerektiği beş genel prensibin çerçevesini şöyle çizer:

- Hukuka uygunluk ve adil olma

- Verilerin doğru ve güncel olmasını temin

- Verilerin alakalı, sınırları çizilmiş ve işleme amacına uygun olması

- Verilerin ancak hukuki olarak belirlenmiş veya başta işlenmesi için gerekli olduğu belirtilen süre kadar tutulması

Kisisel Veri İşleyebilme için Gerekli Şartlar

Kisisel verilerin işlenebilmesi için şirketler söz konusu kişiden açık onay almalıdır.

KVKY açık onay alma şartının gerekli olmadığı istisnai durumları şu şekilde sıralar:

- Yasal olarak açıkça izin verilen durumlar

- Hayati tehlike varsa veya fiziksel sağlığa zarar gelebilecek durumlarda koruma amaçlı

- Sözleşme ile bağlanmış ve bu sözleşmenin amacına ve yürütülmesine münasip şekilde olmak şartıyla

- Bir veri kontrol işletmecisinin yasal talimatlarına uymak için

- Veri sahibinin umumi hale getirdiği kişisel veriler

- Bir hakkın verilmesi, yürütülmesi veya korunmasi icin

- Veri sahibinin haklarini ihlal etmeden veri kontrol işletmecisinin yasal istekleri doğrultusunda gerek olunca

Yasa veri sahibinin açık izni olmadan özel kategorideki kişisel verilerin işlenmesini yasaklar.

Kişisel Verilerin Silinmesi, Yok Edilmesi veya Anonim Hale Getirilmesi

Veri sahiplerinin veri kontrol işletmecisinden derlediği, sakladığı veya işlettiği herhangi bir kişisel veriyi silmesini, yok etmesini veya anonim hale getirmesini istemeye haklari vardir.

Kişisel verinin yurt içi ve yurt dışı transferi

Eğer verinin transferi hukuken istisnai bir duruma tabii değilse, veri kontrol işletmecileri veya veri işlemcileri veri sahibinin açık izni olmadan kişisel verileri yurt içi veya dışında transfer edemezler.

Verilerin yurt dışında transferi için şirketler söz konusu ülkenin yeterli önlemleri almış veya alacaklarına dair KVKK tarafından onaylanmış yazılı bir sözleşmeye imza atmış olmaları gerekmektedir.

Bilgilendirmeye Tabii İzin

Veri Kontrol İşletmecileri veri sahiplerini kişisel veri topladıkları konusunda bilgilendirmek ve asagidakileri sağlamak zorundadırlar:

- Işletme sebebi

- Verinin kime, ne amaçla transfer edileceği

- Kişisel verinin toplanmasında kullanılan yöntem ve hukuki dayanağı

Veri sahiplerinin veri kontrol işletmecisine şunları sorma hakkı vardır:

- Kişisel veri işletiyorlar mı

- Kendi kişisel verileri işletilecek mi

- Neden veri işletiyorlar ve sadece adı geçen sebep için mi işletiyorlar

- Yurt içi veya yurt dışı kişisel veri transferi yapıyorlar mı

- Eksik veya yanlış kişisel veriler güncelleniyor mu

- Silinmis veya yok edilmiş kişisel veriler var mı

- Transfer edilmiş kişisel verilerin hangi üçüncü taraflara ulaştırıldığı

- Herhangi bir kararı sorgulama ve özellikle veri analizi tümüyle otomatik sistemler tarafından yapılınca itiraz edebilme

- Yasa disi veri isletmeciligi ile karşı karşıya kalma durumunda tazminat alma

Veri Güvenliği

Veri kontrol işletmecilerinin kişisel verileri teknik ve kurumsal önlemler alarak veri güvenliğini sağlamaları aşağıdaki sebepler icin gereklidir:

- Yasa dışı veri işletmesini engellemek

- Yasa dışı erişimi engellemek

- Koruma sağlama

Veri kontrol işletmecileriyle veri işlemcileri veri güvenliği sağlama sorumluluğunu paylaşırlar ve bunun için de veri işlemcisinin veri işletme konusunda denetimini sağlamalıdırlar.

Veri kontrol işletmecileri veri sahiplerini ve KVKK’yı bir veri ihlali durumunda bilgilendirmekle mükelleftirler.

Veri Kontrol İşletmecisi Sicili

Kişisel veri işletmeciliğine başlamadan önce veri sahipleri Veri Kontrol İşletmecisi Sicili’ne kayıt olmalıdır ve şunları sunmalıdır:

- Veri kontrol işletmecisinin veya temsilcisinin kimliği ve adresi

- Kişisel veri işletme gerekçesi

- Veri sahibi gruplar ve veri kategorileri hakkında bilgi

- Veri transferinin kime yapılacağı

- Turkiye dışına gönderilmesi düşünülen kişisel veriler

- Veri güvenligi önlemleri

- Maksimum saklama süresi

Cezalar ve müeyyideler

Kişisel verilerle ilgili suçlar Türk Ceza Kanunu’nun 5237 numaralı ve 26/9/2004 sayılı kanununun 135. ila 140. maddeleri kapsamına girer.

Ayrıca, KVKY’na uygunluk sağlanamaması durumunda uygulanacak idari para cezası tutarları aşağıdaki gibi belirlenmiştir:

- Veri sahibini bilgilendirmeme: 5.000 ila 100.000 TL arası

- Yeterli veri güvenliği sağlayamama: 15.000 ila 1.000.000 TL arası

- KVKK tarafından saptanan sorunları düzeltmeme: 25.000 ila 1.000.000 TL arası

- Veri Kontrol İşletmecisi Sicili’ne kayıt olmama: 20.000 ila 1.000.000 TL arası

Veri İhlali Bildirimi Şartları

2019 yılında Kişisel Verileri Koruma Kurulu (Kurul) Ki̇şi̇sel Veri̇ İhlali̇ Bi̇ldi̇ri̇m Usul ve Esaslarına i̇li̇şki̇n 24.01.2019 tari̇h ve 2019/10 sayılı kararı yayınlamıştır. 2019/10 sayılı kararda Kurul aşağıdaki süreleri belirlemiştir:

- İşlenen kişisel verilerin kanuni olmayan yollarla başkaları tarafından elde edilmesi hâlinde, veri sorumlusu bu durumu en kısa sürede Kurul’a bildirir

- Veri sorumlusu tarafından 72 saat içinde bildirim yapılamaması halinde, yapılacak bildirimle birlikte gecikmenin nedenlerinin de Kurula açıklanmasına,

- Veri işleyenin kanuni olmayan yollara başvurulan durumları veri sorumlusuna bildirimde bulunması.

Türk Kişisel Veri Koruma Yasası İle Uyum için Merkezi Log Yönetimi

KVKY teknik detay içermese de Kurul kararlarının bazıları hadiselere bakışı ve idari cezaları nasıl uyguladığı konusunda fikir verir.

2019 yılında, Kurul birkaç kuruluşa cezai müeyyide uyguladı ve gerekçelerini açıkladı, bunlardan bazıları şunlardır:

- Marriott International ile ilgili 2019/143 sayılı Kurul kararı: 2014 yılına kadar uzanan ve onaylanmamış erişim olduğunu gösteren İnternet ağı olayları teknik ve idari önlemlerin alınmadığını gösterir.

- Facebook ile ilgili 2019/269 sayılı Kurul kararı: Test aşaması sırasındaki korunmasızlık halini 14 ay boyunca fark etmemeleri ve düzeltmemeleri yeterince teknik ve idari önlem alınmadığını gösterir.

- Cathay Pasific Airway ile ilgili 2019/144 sayılı Kurul kararı: Şüpheli faaliyetin başlangıcı ile fark edilmesi arasinda 2 aylık bir sürenin bulunması yeterli izleme ve kontrolün olmadığını gösterir.

Şirketler veri analizlerini merkezi log yönetim sistemi kullanarak geçeklestirirlerse KVKY’nin en son kriterleriyle uyum halinde olabilir ve ayrıca ilerde gelişebilecek yasa değişiklikleriyle de uyumlu, güçlü bir güvenlik gözetlemesi metoduna sahip olabilirler.

Güvenlik analizi ile birlikte kullanınca merkezi log yönetimi güvenlik gözetmelerini düzenler ve aşağıdakileri daha görünür kılar:

- Kullanıcı erişimi

- Ağ güvenliği

- Sonlanım noktası güvenliği

- Korunmasızlık ve yama yöntemi

- Veri sızması/veri kaybı

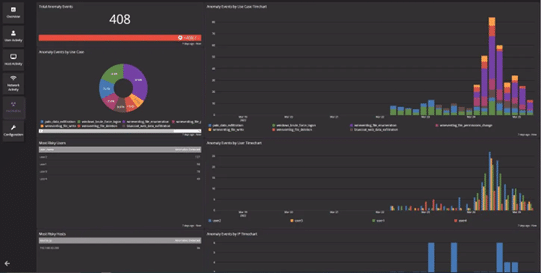

Dahası, kullanıcı ve varlık davranışı analizi (KVDA)’yı gözetleme programlarına dahil eden kuruluşlar aşağıdakilere sahip olur:

- Aktif tehdit avcılığı

- Gelişmiş algılama kapasitesi olan gerçeği yansıtan uyarılar

- Korumasızlığın hızlı giderilmesi

- Şimşek hızıyla olay sorusturması

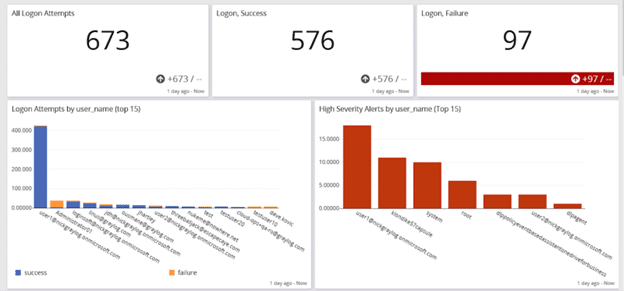

Erişim Gözetlemesi

Merkezi log yönetimi çözümleri, kimlik ve erişim yönetimi (IAM) ve KVDA ile kompleks bir ortamda eşleşince erişim gözetlemesinde başarı sağlarlar.

Bu hazır analizlerle, aşağıdakiler gibi güvenlik sorunları yönetilebilir:

- Ayrıcalıklı erişim yönetimi (PAM)

- Şifre güvenliği politikalarına uyum

- Anormal derecede erişim hakkı elde etme

- Bir kaynağa ulaşmak için harcanan süre

- Deneme yanılma saldırısının tespiti

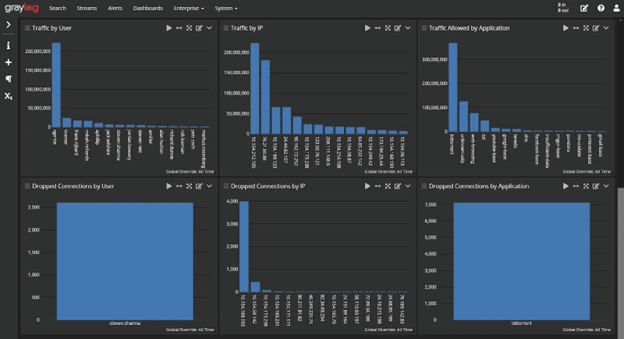

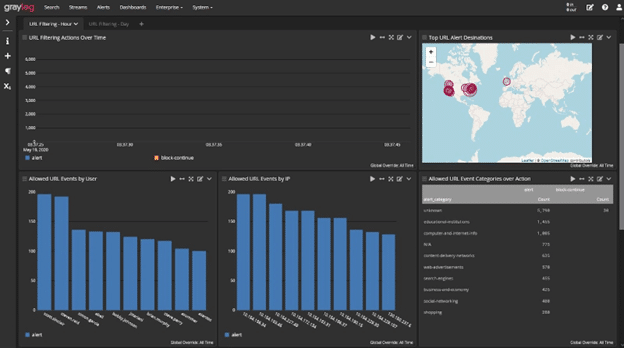

Ağ Güvenliği

Merkezi log yönetimi, ağ güvenliği gözetleme araçlarının sağladığı bazı verileri incelemek ve ilişkilendirmek suretiyle iyi kurgulanmış uyarılar oluşturmanıza ve bir güvenlik olayı sayılabilecek şüpheli davranışları tespit edebilmenizi sağlar.

Güvenlik duvarları şüpheli trafikle ilgili bizi uyarır ve örneğin bir siber suçlu tarafından kontrol edilen sunucuya verilerin girmesi gibi bir durumda saldırı tespit sisteminiz (IDS)/saldırı önleme sisteminiz (IPS) sızma tekniğini gözetleme imkanı sunar.

Genel ağ trafiği taban çizgilerini belirledikten sonra, güvenlik analizleri kullanarak anormal faaaliyetlerle ilgili daha iyi tespitler yapabilirsiniz.

Veri Sızdırma

Fidye yazılım ve kötü amaçlı yazılımlar ile yapılan saldırılarda çalınan verilerin miktarında artış gözlemlenmektedir, bunun için de sistemlerle veri sızmalarını gözetlemek böyle olayların hızlı tespiti için son derece önemlidir.

İyi kurgulanmış uyarılar oluşturmak için de güvenlik analizi ve saldırı istihbaratı bulunduran paneller kurulabilir. Merkezi log yönetimi çözümünüz şimşek hızında inceleme yapma özelliğine sahipse, 72 saatlik dilimin içinde kalarak uygunluk yasalarını ihlal etme riskini azaltabilirsiniz.

Ağ gözetimi, virüs önleme logları ve KVDA ile sorun olabilecek uygunsuz veri indirmelerini tespit edecek kurallar oluşturabilirsiniz.

Olay Yönetimi ve Otomatikleştirilmiş Tehdit Avcılığı

Olay inceleme ve karşılık verme programınızı geliştirmek ve daha başarılı bir süreç oluşturmak için, hızlı araştırma ve proaktif tehdit avcılığına baş vurabilirsiniz.

Parametrelerle sorgular kurarak aramalarınızı optimize edip gerçek zamanlı öngörüler ve cevaplar alabilirsiniz. Spesifik değerler arama yerine parametreli arama yapma size tehdit avcılığını otomatikleştirme için gereken esnekliği verir ve aşağıdakileri izleyebilmenizi sağlar:

- Kullanıcının hassas bilgiye anormal şartlarda erişimi

- Erişimin anormal saat, gün ve yerde olması

- Yüksek oranda dosyaya erişimin elde edilmesi

- Normalden fazla CPU, hafıza veya disk kullanımı

- Normalden fazla ağ trafiği

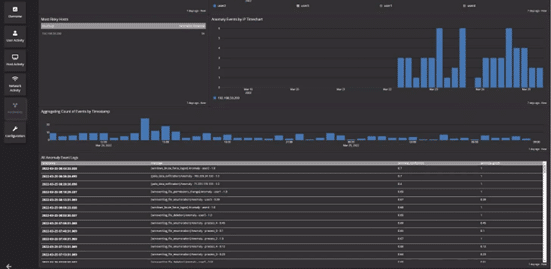

Uyumluluk ve olay sonrası raporlama

Merkezi log yönetimi sisteminizde panel olusturabildiğiniz zaman, bu görselleri karmaşık teknik bilgileri muhataplarınıza anlayabilecekleri, çizelge ve şemalardan oluşan bir güvenlik olayi değerlendirme raporu şeklinde sunabilirsiniz.

Örneğin, aşağıdakileri gösteren paneller kurabilirsiniz:

- Olay baslangici: değişikliklerin loglandığı zamanlar

- Olay faaliyetleri: loglarda tehdit oluşturan kişinin hangi faaliyetlerinin öne çıkarılması amacıyla ne tür değişikliklerin kaydedildiği

- Cevreleme/Yok Etme: tehdit etkeninin sistemde aktif olmaması sebebiyle log faaliyetlerinin kaydının durdurulması

Graylog Güvenlik: Gelecekte de Güvenlik Analizleri ile Uyumluluk

Graylog Güvenlik’in analitik ve anomali tespit etme özellikleriyle güncel KVKY’nın koşullarıyla uyumlu ve ilerde eklenebilecek kosullara da uyum sağlayabilecek bir güvenlik ve uyumluluk programı oluşturabilirsiniz. Graylog Güvenlik önceden hazırlanmış arama şablonları, paneller, ilişkilendirilmiş uyarılar ve dinamik başvuru çizelgeleriyle beraber gelir ve uygun maliyetli tek bir çözüm ile güvenlik ve uyumluluk programlarınızı ileriye götürmenizi sağlar.

Hassas tespit sistemimizi, şimşek hızındaki aramalarımızı ve kolay anlaşılır arabirimimizi kullanmakla olayları hızlı bir şekilde araştırabilirsiniz. Graylog Güvenlik size verilerinizi koruma ve uyumluluk faaliyetlerinizi belgeleme için gereken tüm işlevselliği saglar.

Graylog Güvenlik’in KVKY’yla uyumunuzu sağlamada size nasıl yardımcı olabileceğini görmek icin bize ulasin.